افزایش دامنه نفوذ باجافزار Akira در بازار کریپتو

تحقیقات انجام شده توسط اداره تحقیقات فدرال ایالات متحده (FBI) نشان داد که باجافزار آکیرا از مارس 2023 تاکنون بیش از ۲۵۰ سازمان و نهاد زیرساختی حیاتی را در آمریکای شمالی، اروپا و استرالیا هدف قرار داده است.

به گزارش واحد ترجمه ایران دکونومی، آژانسهای امنیت سایبری جهان هشدار دادند که باجافزار یک ساله آکیرا (Akira)، به بیش از ۲۵۰ سازمان نفوذ کرده و موفق شده است چیزی در حدود ۴۲ میلیون دلار از این طریق استخراج کند. تحقیقات انجام شده توسط اداره تحقیقات فدرال ایالات متحده (FBI) نشان داد که این باجافزار از مارس 2023 تاکنون کسبوکارها و نهادهای زیرساختی حیاتی را در آمریکای شمالی، اروپا و استرالیا هدف قرار داده است. در حالی که در ابتدا فقط سیستمهای ویندوز هدف این باجافزار قرار میگرفتند، FBI اخیراً نوع لینوکس آن را نیز شناسایی کرده است.

گفتنی است که اداره تحقیقات فدرال ایالات متحده (FBI) به همراه آژانس امنیت سایبری و امنیت زیرساخت (CISA)، مرکز جرایم سایبری اروپا (EC3) یوروپل (EC3) و همچنین مرکز امنیت سایبری ملی هلند (NCSC-NL)، یک سند مشاوره مشترک امنیت سایبری (CSA) را برای دفع تهدیدهای ناشی از آکیرا برای توده مردم منتشر کردند.

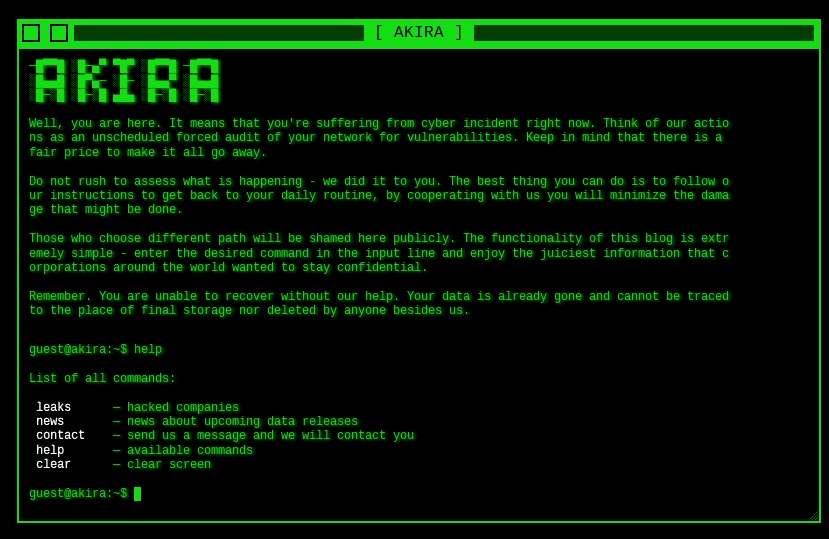

طبق اطلاعات این سند، آکیرا (Akira) از طریق شبکههای خصوصی مجازی از پیش نصب شده (VPN) در سیستمهایی که فاقد احراز هویت دوعاملی (MFA) هستند، دسترسی اولیه را به دست می آورد. سپس با رمزگذاری دادههای سیستمهای آلوده و افزودن پسوند “akira” به فایلها، قبل از قفل کردن سیستم و نمایش یادداشت باج، اعتبارات و سایر اطلاعات حساس قربانی را سرقت میکند.

این گروه باجافزاری برای اخاذی از قربانیان، در ازای برگرداندن دسترسی سیستم از آنها بیت کوین مطالبه میکنند. چنین بدافزاری اغلب پس از دستیابی به دسترسی اولیه، نرمافزار امنیتی سیستم را غیرفعال میکند تا از شناسایی آن جلوگیری شود.

چگونه از خود در برابر باجافزارها محافظت کنیم؟

برخی از تکنیکهای کاهش تهدید توصیه شده در سند مشاوره مذکور، اجرای طرح بازیابی و MFA، فیلتر کردن ترافیک شبکه، غیرفعال کردن پورتها و لینکهای استفاده نشده و رمزگذاری در سراسر سیستم است.

« اداره تحقیقات فدرال ایالات متحده (FBI) توصیه میکنند برنامه امنیتی خود را به طور مداوم در یک محیط تولیدی آزمایش کنید تا از عملکرد بهینه آن در برابر تکنیکهای شناسایی شده MITER ATT&CK اطمینان حاصل کنید».

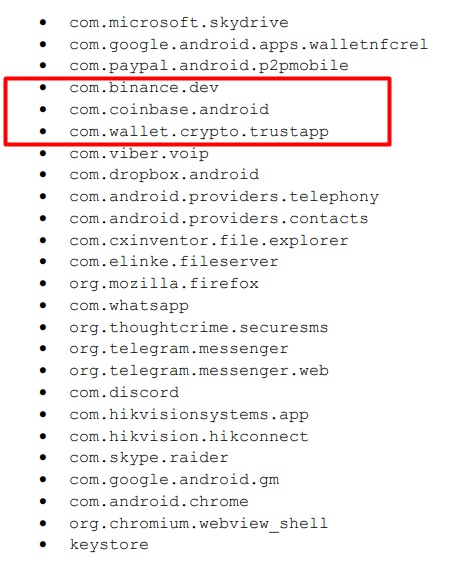

در این گزارش اشاره شده است که برخی از دادههای استخراجشده توسط بدافزار شامل دادههایی در دایرکتوری برنامههای صرافیهای رمزارزی مثل بایننس و کوین بیس و همچنین کیف پول تراست ولت است. بر اساس این گزارش، انواع مختلفی از فایلها در دایرکتوریهای فهرست شده، بدون در نظر گرفتن نوع آن، در حال استخراج است.

سلب مسئولیت: تلاش ایران دکونومی مبتنی بر ارائه محتوای مفید صرفاً جهت افزایش آگاهی مخاطب است و توصیه مالی محسوب نمیگردد.

منبع: cointelegraph