انواع فیشینگ در حوزه ارزهای دیجیتال و راههای نجات از آنها

حملات فیشینگ، ایمیلهای جعلی، پیامهای متنی، تماسهای تلفنی یا وبسایتهایی هستند که برای فریب کاربران برای دانلود بدافزار، به اشتراکگذاری اطلاعات حساس یا دادههای شخصی یا انجام اقدامات دیگر طراحی شدهاند.

در دنیایی که امروز در آن زندگی میکنیم، درست است راههای زیادی برای به دست آوردن پول وجود دارد، ولی در مقابل آن اگر تمهیدات لازم را انجام ندهیم، ممکن است سرمایههایمان مورد سوء قصد و کلاهبرداری قرار بگیرند. یکی از این راه های کلاهبرداری، فیشینگ (Phishing) است.

حملات فیشینگ، ایمیلهای جعلی، پیامهای متنی، تماسهای تلفنی یا وبسایتهایی هستند که برای فریب کاربران برای دانلود بدافزار، به اشتراکگذاری اطلاعات حساس یا دادههای شخصی (مانند شمارههای خصوصی و کارت اعتباری، شماره حساب بانکی، اعتبار ورود به سیستم) یا انجام اقدامات دیگر طراحی شدهاند که موارد فیشینگ در بخش جرایم سایبری قرار میگیرد.

حملات فیشینگ اغلب منجر به سرقت هویت، کلاهبرداری از کارت اعتباری، حملات باج افزار، نقض دادهها و خسارات مالی هنگفت برای افراد و شرکتها میشود.

فیشینگ رایج ترین نوع مهندسی اجتماعی است که نحوه فریب آن، تحت فشار قرار دادن افراد برای ارسال اطلاعات یا داراییها به افراد اشتباه است. حال مهندسی اجتماعی چیست؟

حملات مهندسی اجتماعی به طوری عمل میکنند که افراد اطلاعاتی را به اشتراک بگذارند که نباید به اشتراک بگذارند، نرم افزاری مخرب را دانلود کنند، بازدید از وب سایتهایی که نباید از آنها بازدید شود را انجام دهند، ارسال پول به مجرمان، یا ارتکاب اشتباهات دیگری که امنیت شخصی یا سازمانی آنها را به خطر میاندازد. از آنجا که مهندسی اجتماعی از طریق بحثهای روانشناختی و خطا یا ضعف انسانی به جای آسیب پذیریهای فنی یا دیجیتالی سیستم استفاده میکند، گاهی اوقات به آن “هک انسانی” نیز میگویند.

مهاجم معمولاً خود را به عنوان یک شخص یا سازمانی که قربانی به آن اعتماد دارد، معرفی میکند و با دادن وعده، احساس فوریت ایجاد میکند که قربانی را مجبور به عمل عجولانهای کند. هکرها و کلاهبرداران از این تاکتیکها استفاده میکنند، زیرا فریب دادن افراد آسانتر و کمهزینهتر از هک کردن رایانه یا شبکه است.

به گفته FBI، ایمیلهای فیشینگ محبوبترین روش حمله هستند که توسط هکرها برای ارسال باج افزار به افراد و سازمانها استفاده میشود. نقض دادههای IBM در سال 2022 نشان داد که فیشینگ دومین علت شایع نقض داده است و نقض دادههای ناشی از فیشینگ گرانترین بوده و به طور متوسط 4.91 میلیون دلار برای قربانیان هزینه داشته است.

لازم به ذکر است که حملات فیشینگ در هر حوزهای میتواند وجود داشته باشد، از حوزه بازارهای مالی مثل کریپتو و سهام و غیره گرفته تا بازار ملک در ایران و جهان.

انواع حملات فیشینگ

ایمیلهای فیشینگ

ایمیل فیشینگ رایجترین نوع حمله فیشینگ است. یک کلاهبردار یک پیام ایمیل ایجاد میکند که به نظر میرسد از طرف یک سازمان بزرگ و شناخته شده قانونی، یک بانک ، فروشگاه آنلاین بزرگ و… میباشد و پیام را به میلیونها نفر ارسال میکند. هرچه هویتی که جعل شده شناختهشده یا محبوبتر باشد، احتمال دارد که افراد بیشتری مورد حمله قرار گیرند و بیشتر هم حس فومو در قربانیان ایجاد میکند.

مجرمان سایبری اقدامات مختلفی را انجام میدهند تا ایمیل فیشینگ را قانونی جلوه دهند. آنها معمولاً لوگوی فرستنده جعل شده را در ایمیل میگنجانند و آدرس ایمیل «از» را پنهان میکنند تا نام دامنه فرستنده جعلشده را نیز در بربگیرد. برخی حتی نام دامنه فرستنده را جعل میکنند؛ به عنوان مثال استفاده از “rnicrosoft.com” به جای “microsoft.com” استفاده میکنند تا در یک نگاه قانونی به نظر برسد.

فرستنده جعل هویت ممکن است به طور معتبر به آن بپردازد و احساسات قوی مانند ترس، حرص، کنجکاوی، احساس فوریت یا فشار زمان را ایجاد کند تا توجه گیرنده را جلب کند. این موضوعها معمولاً عبارتند از «لطفاً نمایه کاربری خود را به روز کنید»، «مشکل در سفارش شما »، «مدارک بسته شما آماده هستند» یا «شما برنده شدهاید و اطلاعات خود را تکمیل کنید» و…

متن ایمیل به گیرنده میگوید تا اقدامی را انجام دهد که کاملاً منطقی و مطابق با موضوع به نظر میرسد، اما منجر به افشای اطلاعات حساس از طرف گیرنده میشود. شمارهها ، شماره حساب بانکی، شماره کارت اعتباری، اعتبارنامه ورود یا دانلود یک فایلی که دستگاه یا شبکه گیرنده را آلوده میکند، از این موارد هستند.

به عنوان مثال، ممکن است به گیرندگان گفته شود «اینجا کلیک کنید تا نمایه خود را بهروزرسانی کنید»، اما لینک آنها را به یک وبسایت جعلی میبرد که آنها را فریب دهد تا اعتبار ورود واقعی خود را به عنوان بخشی از فرآیند بهروزرسانی نمایه وارد کنند. یا ممکن است به آنها گفته شود پیوست یا لینکی را باز کنند که ظاهراً قانونی است (مثلاً ‘invoice20.xlsx’ اما بدافزار یا کد مخرب را به دستگاه یا شبکه گیرنده تحویل میدهد.)

اسپر فیشینگ

اسپر فیشینگ (Spear phishing) یک حمله فیشینگ است که یک فرد خاص را هدف قرار میدهد، معمولاً شخصی که دسترسی ممتاز به دادههای حساس یا منابع شبکه یا اختیارات ویژهای دارد که کلاهبردار میتواند برای مقاصد کلاهبرداری از آن سوءاستفاده کند.

یک فیشر هدف را مطالعه میکند تا اطلاعات مورد نیاز را جمع آوری کند تا خود را به عنوان یک شخص یا نهاد مورد اعتماد واقعی مانند یک دوست، رئیس، همکار، فروشنده یا موسسه مالی و… نشان دهد.

شبکههای اجتماعی که در آن مردم به همکاران و نزدیکان خود تبریک میگویند، از همکاران و فروشندگان حمایت میکنند و تمایل دارند درباره جلسات یا رویدادها یا برنامههای سفر اشتراکگذاری کنند، به منابع غنی اطلاعات برای تحقیقات فیشینگ اسپر تبدیل شدهاند.

با استفاده از این اطلاعات، فیشر اسپر میتواند پیامی حاوی اطلاعات شخصی یا اطلاعات مالی خاص و یک درخواست معتبر به هدف ارسال کند، مانند «میدانم امشب برای تعطیلات میروی، اما آیا میتوانی این فاکتور را بپردازی (یا اینکه به فلان حساب پول انتقال دهی؟)»

حمله اسپر فیشینگ یک مدیر، یک فرد ثروتمند یا یک هدف با ارزش دیگر را مورد سوءاستفاده قرار میدهد که اغلب این نوع فیشینگ را فیشینگ نهنگ یا حمله نهنگ نیز مینامند.

ایمیل تجاری (BEC)

BEC جزو حملات فیشینگ اسپر است که سعی در سرقت مبالغ هنگفت پول یا اطلاعات بسیار ارزشمند را دارد، به عنوان مثال: اسرار تجاری، دادههای مشتری، اطلاعات مالی از شرکتها یا موسسات.

حملات BEC میتوانند چندین شکل مختلف داشته باشند؛ دو مورد از رایجترین آن عبارتند از:

-کلاهبرداری از مدیر عامل: کلاهبردار هویت حساب ایمیل مدیران را جعل یا مستقیماً آن را هک میکند و به یک کارمند سطح پایین پیامی میفرستد که به آنها دستور میدهد وجوه را به یک حساب منتقل کنند.

-به خطر انداختن حساب ایمیل (EAC): در این مورد کلاهبردار به حساب ایمیل یک کارمند دسترسی پیدا میکند. به عنوان مثال، یک کارمند در امور مالی، فروش، تحقیق و توسعه و از آن برای ارسال فاکتورهای تقلبی به فروشندگان استفاده میکند.

به عنوان بخشی از این حملات، کلاهبرداران اغلب با ارسال یک پیام فیشینگ به مدیر اجرایی یا کارمند، آنها را فریب میدهد تا اعتبار حساب ایمیل (نام کاربری و رمز عبور) را فاش کنند و از این طریق به حسابهای ایمیل شرکت دسترسی پیدا میکنند. به عنوان مثال، پیامی مانند “رمز عبور شما منقضی شده است.” برای بهروزرسانی حساب خود روی این لینک کلیک کنید.” و…

صرف نظر از تاکتیکهای مورد استفاده، حملات موفق BEC جزو پرهزینهترین حملات سایبری هستند. در یکی از معروفترین نمونههای BEC، هکرهایی با جعل هویت مدیر عامل، بخش مالی شرکت او را متقاعد کردند که 42 میلیون یورو را به یک حساب بانکی جعلی منتقل کند.

سایر تاکتیکهای فیشینگ

–فیشینگ پیامکی یا smishing، فیشینگ با استفاده از پیامهای متنی موبایل یا تلفن هوشمند است. مؤثرترین طرحهای smishing متنی هستند، یعنی مربوط به مدیریت حساب یا برنامههای گوشی هوشمند میباشند. به عنوان مثال، گیرندگان ممکن است یک پیام متنی دریافت کنند که در آن هدیهای به عنوان “تشکر” برای پرداخت صورتحساب ارائه میشود، یا از آنها میخواهد اطلاعات کارت اعتباری خود را به روز کنند تا به استفاده از یک سرویس رسانه ادامه دهند.

–فیشینگ صوتی یا vishing، فیشینگ از طریق تماس تلفنی است. با استفاده از فناوری صدا از طریق IP (VoIP)، کلاهبرداران میتوانند روزانه میلیونها تماس خودکار برقرار کنند. آنها اغلب از جعل شناسه تماس گیرنده استفاده میکنند تا تماسهای خود را طوری نشان دهند که گویی از سازمانهای قانونی یا شماره تلفنهای محلی انجام شدهاند. تماسهای Vishing معمولاً گیرندگان را با هشدار مشکلات پردازش کارت اعتباری، پرداختهای عقب افتاده یا مشکلات مختلف میترسانند. تماس گیرندگانی که پاسخ میدهند در نهایت دادههای حساسی را به افرادی که برای مجرمان سایبری کار میکنند ارائه میدهند. برخی حتی در نهایت کنترل از راه دور رایانههای خود را به کلاهبرداران در طرف دیگر تماس تلفنی اعطا میکنند.

–فیشینگ رسانههای اجتماعی از قابلیتهای مختلف یک پلتفرم رسانه اجتماعی برای فیشینگ اطلاعات حساس اعضا استفاده میکند. کلاهبرداران از قابلیتهای پیامرسانی خود پلتفرمها به عنوان مثال، فیسبوک، لینکدین یا InMail و… به همان روشی که از ایمیل و پیامهای متنی معمولی بهره میبرند، استفاده میکنند. آنها همچنین ایمیلهای فیشینگ را به کاربران ارسال میکنند که به نظر میرسد از سایت شبکه اجتماعی میآیند و از گیرندگان میخواهند اطلاعات ورود یا اطلاعات پرداخت را بهروزرسانی کنند. این حملات میتواند به ویژه برای قربانیانی که از اعتبارنامههای ورود یکسان در چندین سایت رسانههای اجتماعی استفاده میکنند، بسیار پرهزینه باشد.

-برنامه یا پیام درون برنامهای: برنامههای محبوب دستگاه تلفن همراه و برنامههای مبتنی بر وب (نرمافزار بهعنوان سرویس یا SaaS) مرتباً به کاربران خود ایمیل میزنند. کلاهبرداران معمولاً ایمیلهای محبوبترین اپها و برنامههای کاربردی وب را جعل میکنند. پی پال، مایکروسافت آفیس و… بیشترین فیشینگ را به همراه خود داشتهاند.

محافظت در برابر فیشینگ

آموزش آگاهی امنیتی و بهترین شیوهها

سازمانها تشویق میشوند تا به کاربران یاد دهند که چگونه کلاهبرداریهای فیشینگ را تشخیص دهند و بهترین روشها را برای مقابله با هرگونه ایمیل و پیام متنی مشکوک انجام دهند. به عنوان مثال، میتوان به کاربران یاد داد که ویژگیهای مشخصه ایمیلهای فیشینگ را تشخیص دهند:

-درخواست اطلاعات حساس یا شخصی، یا بهروزرسانی نمایه یا اطلاعات پرداخت

-درخواست ارسال یا انتقال پول

-پیوست(های) فایلی که گیرنده انتظار نداشته است

-احساس فوریت، چه آشکار (“حساب شما امروز بسته خواهد شد…”) به عنوان مثال، درخواست یک همکار برای پرداخت فوری فاکتور) یا سایر پیامدهای غیر واقعی

-املا یا دستور زبان ضعیف

-آدرس فرستنده متناقض یا جعلی

-لینک یا پیوندها با استفاده از Bit.Ly یا سایر خدمات کوتاهکننده پیوند

-تصاویر متنی که به جای متن استفاده میشود (که در صفحات وب لینک شدهاند)

این موارد لیست جزئی از مواردی است که امکان رخداد آنها وجود دارد. متأسفانه، هکرها همیشه در حال ابداع تکنیکهای جدید فیشینگ برای جلوگیری از شناسایی بهتر هستند. انتشاراتی مانند گزارش سه ماهه فعالیت فیشینگ روندهای گروه کاری ضد فیشینگ میتواند به سازمانها کمک کند تا در خصوص آن اقداماتی انجام دهند.

همچنین سازمانها میتوانند بهترین شیوههایی را که فشار کمتری بر کارمندان وارد میکند تشویق یا اعمال کنند. برای مثال، سازمانها میتوانند خطمشیهای شفافسازی را ایجاد کرده و با آنها ارتباط برقرار کنند؛ به عنوان مثال، یک مافوق یا همکار هرگز درخواست انتقال وجه از طریق ایمیل نمیکند. آنها میتوانند از کارمندان بخواهند که هرگونه درخواست اطلاعات شخصی یا حساس را رد کنند. همچنین میتوانند بیان کنند که کارمندان تلاشهای فیشینگ و ایمیلهای مشکوک را به گروه فناوری اطلاعات یا امنیت گزارش دهند.

فناوری های امنیتی برای مقابله با فیشینگ

با وجود بهترین آموزش و بهترین شیوهها، کاربران همچنان اشتباه میکنند. خوشبختانه، چندین فناوری امنیتی شبکه ایجاد شده که میتوانند به تیمهای امنیتی کمک کنند تا نبرد علیه فیشینگ را آغاز کنند.

-فیلترهای هرزنامه یا اسپم و نرمافزار امنیتی ایمیل از دادههای مربوط به کلاهبرداریهای فیشینگ موجود و الگوریتمهای یادگیری ماشینی برای شناسایی ایمیلهای مشکوک به فیشینگ (و سایر هرزنامهها) استفاده میکنند، سپس آنها را به یک پوشه جداگانه منتقل میکنند و هر پیوندی را که در آن وجود دارد غیرفعال میکنند.

-نرم افزار آنتی ویروس و ضد بدافزار فایلها یا کدهای مخرب را در ایمیلهای فیشینگ شناسایی و خنثی میکند.

-احراز هویت چند عاملی به حداقل یک اعتبار ورود به سیستم علاوه بر نام کاربری و رمز عبور نیاز دارد؛ به عنوان مثال، کد یکبار مصرف ارسال شده به تلفن همراه کاربران را میتواند شامل شود.

با ارائه آخرین خط دفاعی اضافی در برابر کلاهبرداریهای فیشینگ یا سایر حملاتی که با موفقیت رمزهای عبور را به خطر میاندازند، احراز هویت چند عاملی میتواند حملات فیشینگ اسپر را تضعیف کرده و از BEC جلوگیری کند.

فیلترهای وب از بازدید کاربران از وب سایتهای مخرب شناخته شده (سایت های «لیست سیاه») جلوگیری میکند و هر زمان که کاربران از وب سایتهای مشکوک مخرب یا جعلی بازدید میکنند، هشدارها را نمایش میدهند.

راهحلهای امنیت سایبری سازمانی مانند هماهنگ سازی امنیتی، اتوماسیون و پاسخ (SOAR)، اطلاعات امنیتی و مدیریت رویداد (SIEM)، تشخیص و پاسخ نقطه پایانی (EDR)، تشخیص و پاسخ شبکه (NDR) و تشخیص و پاسخ گسترده (XDR) هستند که ترکیبی از فناوریهای فوق و سایر فناوریها با بهروزرسانی مداوم اطلاعات میتواند تا حدود زیادی از این حملات جلوگیری کند. این راهحلها میتوانند به سازمانها کمک کنند تا از کلاهبرداریهای فیشینگ قبل از رسیدن به کاربران جلوگیری و تأثیر حملات فیشینگ را محدود کنند.

مواردی از حملات فیشینگ را بررسی کردیم و بیان کردیم که در بازارهای مالی هم امکان این نوع حملات وجود دارد. امروزه در حوزه کریپتو که یکی از حوزههای جدید مالی است نیز این حملات بسیار رخ میدهد.

فیشینگ در ارزهای دیجیتال چیست؟

فیشینگ نوعی کلاهبرداری از ارزهای دیجیتال یا همان رمزارزها است که شامل فریب قربانیان میشود تا کلیدهای خصوصی یا اطلاعات شخصی خود را تحویل دهند. مهاجم یا هکر معمولاً برای جلب اعتماد قربانی، خود را به عنوان یک نهاد یا شخص مشروع جلوه میدهد. هنگامی که شخصی قربانی کلاهبرداری شد، مهاجم از اطلاعات وی برای سرقت وجوه ارزهای دیجیتال استفاده میکند.

با پیچیدهتر شدن مجرمان و حملات سایبری، کلاهبرداریهای فیشینگ به طور فزایندهای رایج میشوند. بسیاری از حملات کیف پولها، صرافیهای ارزهای دیجیتال و عرضههای اولیه کوین را هدف قرار میدهند و خود را جای این موارد نشان میدهند. بنابراین، کاربران کریپتو باید از نحوه کارشان برای محافظت از خود و سرمایهشان آگاه باشند.

در این بخش، نحوه کار کلاهبرداریهای فیشینگ کریپتو، راههای تشخیص آنها و نکاتی در مورد نحوه جلوگیری از حملات فیشینگ را مورد بحث قرار میدهیم.

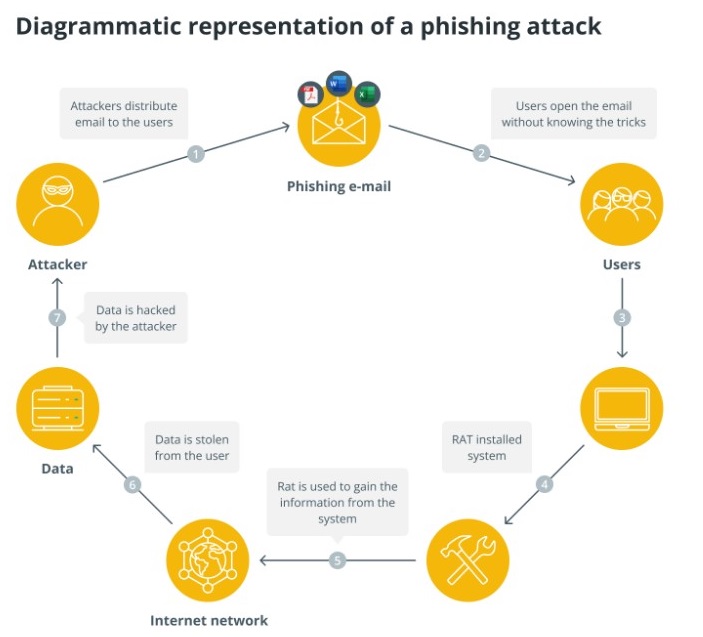

حمله فیشینگ ارز دیجیتال چگونه کار میکند؟

حمله فیشینگ معمولاً با ارسال یک ایمیل یا پیام انبوه به قربانیان توسط مهاجم شروع میشود. اغلب به نظر میرسد که از یک منبع قانونی، مانند کیف پول یا صرافی ارز دیجیتال است.

این پیام تقریباً همیشه حاوی لینک یا پیوندی است که به یک وب سایت جعلی منتهی میشود که شبیه به وب سایت واقعی است. هنگامی که قربانی روی پیوند کلیک میکند و اطلاعات ورود خود را وارد میکند، مهاجم از آن برای دسترسی به حساب آن شخص یا سازمان استفاده میکند.

حملات فیشینگ با تکیه بر احساس فوریت یا ترس، هدف را وادار به عمل میکنند. به عنوان مثال، ممکن است پیامی ادعا کند که مشکلی در حساب قربانی وجود دارد و آنها باید فوراً برای رفع آن وارد سیستم شوند. برخی دیگر سعی میکنند قربانیان را با ارائه یک جایزه جعلی یا ایردراپ جذب کنند.

برخی از مهاجمان حتی با هشدار دادن به صاحبان حساب در مورد “فعالیت مشکوک” وانمود میکنند که نگران هستند تا آنها را وادار کنند که اعتبار ورود خود را در یک وب سایت جعلی وارد کنند.

راههای تشخیص ایمیل فیشینگ

متأسفانه، شناسایی ایمیلهای فیشینگ ممکن است بسیار دشوار باشد. اکثر فیشرها تمام تلاش خود را میکنند تا ایمیلها و وب سایتهای خود را قانونی جلوه دهند. اما، در اینجا چند مورد وجود دارد که باید مراقب آنها باشید:

کپی کردن

کپی کردن شامل کپی کردن محتوای متمایز یک سازمان، مانند متن خاص، حروف چاپی، آرم یا طرحهای رنگی در وب سایت واقعی است.

بهترین راه برای جلوگیری از فیشینگ کپی این است که با نام تجاری سازمانهایی که با آنها سر و کار دارید آشنا شوید یا تماس بگیرید.

اشتباهات املایی یا گرامری

ایمیلهای فیشینگ اغلب حاوی اشتباهاتی در املا یا دستور زبان هستند. فیشرها معمولاً برای رساندن پیام خود عجله دارند و برای تصحیح آن وقت نمیگذارند. در برخی موارد، آنها در زبان مورد استفاده خود مهارت ندارند. اگر ایمیلی با خطاهای آشکار مشاهده کردید، به احتمال زیاد یک تلاش برای فیشینگ است.

لینکهای گمراه کننده

راه دیگر برای فیشینگ، قرار دادن پیوندی در ایمیل است که به نظر میرسد به وب سایت قانونی میرود اما در عوض شما را به یک سایت جعلی میبرد. یک رویکرد رایج برای حملات فیشینگ استفاده از مکان یاب منابع یکنواخت (URL) یا پیوندهای تعبیه شده که سایت مقصد واقعی را پنهان میکند، میباشد.

به عنوان مثال، متن نمایش داده شده برای یک لینک ممکن است به طور قابل توجهی با URL پیوند واقعی متفاوت باشد. برای تقلید بصری یک مقصد پیوند معتبر، فیشر از خطاهای کوچکی مانند جایگزین کردن یک “i” کوچک با یک “I” بزرگ استفاده میکند.

استفاده از ایمیل عمومی به جای ایمیل شرکتی

مهاجمان اغلب از یک حساب ایمیل عمومی استفاده میکنند، زیرا ایجاد یک ایمیل جعلی با دامنه عمومی آسانتر از یک ایمیل شرکتی است. از این رو، یک ایمیل با بخش رسمی که به جای «@companyname.com» به «@gmail.com» ختم میشود، باید بلافاصله مشکوک شود.

ناهماهنگی محتوا

راه دیگر برای تشخیص ایمیل فیشینگ، جستجوی ناهماهنگی محتوا است. وقتی فیشرها از یک ایمیل قانونی تقلید میکنند، گاهی جزئیات را درست رعایت نمیکنند. ممکن است لحن یا سبک متفاوتی نسبت به آنچه که معمولاً از یک شرکت خاص دریافت میکنید، داشته باشد.

در برخی موارد، عدم تطابق بین پیامها و تصاویر میتواند نشانه تلاش فیشینگ باشد.

حملات رایج فیشینگ کریپتو

چند نوع از حملات فیشینگ به ویژه در فضای ارزهای دیجیتال رایج است:

حمله فیشینگ اسپر

همانطور که قبلاً گفتیم این حمله یک حمله هدفمند میباشد که هدف آن فرد یا سازمان خاصی است. در اینجا، فیشر اطلاعات قبلی در مورد هدف خود را دارد و از آن برای تنظیم ایمیل فیشینگ استفاده میکند تا قانونی به نظر برسد. به عنوان مثال، مهاجم یک ایمیل از یک شخص یا سازمان آشنا برای قربانی جعل میکند.

حمله نهنگ

حمله نهنگ نوع خاصی از حملات فیشینگ اسپر است که افراد با مشخصات بالا در یک سازمان مانند مدیران عامل را هدف قرار میدهد. این مورد به خصوص به دلیل دسترسی گستردهتر، از یک حمله فیشینگ معمولی خطرناک است. به عنوان مثال، اگر یک مدیر عامل به آن علاقه پیدا کند و روی یک لینک مخرب کلیک کند، مهاجم میتواند به کل شبکه شرکت دسترسی پیدا کند.

کلون حمله فیشینگ

این حمله زمانی اتفاق میافتد که فیشر یک کپی از یک ایمیل قانونی ایجاد کند که در گذشته به هدف ارسال شده است.

مهاجم پیوند اصلی را با یک فایل مخرب جایگزین میکند و آن را برای قربانی ارسال میکنند. از آنجایی که به نظر میرسد ایمیل مشابه ایمیلی است که قربانی قبلاً دریافت کرده است، احتمالاً آنها از روی عادت یا آشنایی روی پیوند کلیک میکنند.

حمله فارمینگ

در این نوع حملات فیشینگ، قربانی به یک وب سایت جعلی هدایت میشود، حتی اگر URL صحیح را وارد کند.

این کار معمولاً با آلوده کردن سرور DNS که مسئول تبدیل URLها به آدرسهای IP است، با کدهای مخرب انجام میشود. سپس این کد زمانی که قربانیان سعی در بازدید از یک وب سایت قانونی دارند، به وب سایت جعلی مهاجم هدایت میشود.

حملات فارمینگ خطرناک هستند، زیرا تشخیص آنها بسیار دشوار است. قربانی ممکن است URL صحیح را برای وب سایت بانک خود وارد کند، اما همچنان در یک وب سایت جعلی که به نظر میرسد شبیه به وب سایت واقعی است، باشد.

حمله دوقلوهای شیطانی (Evil twin attack)

حمله فیشینگ دوقلو شیطانی شبکههای Wi-Fi عمومی را هدف قرار میدهد. مهاجمان یک شبکه Wi-Fi جعلی را با استفاده از همان نام راهاندازی میکنند. هنگامی که قربانیان به شبکه متصل میشوند، از آنها خواسته میشود تا اعتبار ورود خود را وارد کنند، که سپس فیشر میتواند برای دسترسی به حسابها استفاده کند.

ربودن DNS

ربودن سیستم نام دامنه (DNS) با تغییر ورودیهای DNS برای یک وب سایت قانونی، قربانیان را به یک وب سایت جعلی هدایت میکند. برای اجرای حمله، یک فیشر ورودیهای DNS را جایگزین میکند، بنابراین آنها به یک آدرس IP متفاوت اشاره میکنند. هنگامی که قربانیان سعی میکنند از وب سایت قانونی بازدید کنند، به جای آن به وب سایت جعلی مهاجم هدایت میشوند. سپس این حمله با بارگذاری بدافزار بر روی رایانه افراد، کنترل روترها یا تداخل در ارتباطات DNS را انجام میدهد.

رباتهای فیشینگ

رباتهای فیشینگ برنامههای کامپیوتری هستند که حملات فیشینگ را خودکار میکنند. از آنها میتوان برای ارسال ایمیلهای فیشینگ انبوه، ایجاد وب سایتهای جعلی و میزبانی آن سایتها در سرورها استفاده کرد. چنین رباتهایی میتوانند به طور خودکار اعتبار ورود قربانیان و سایر اطلاعات حساس را جمع آوری کنند.

این برنامهها اغلب همراه با انواع دیگر حملات مانند حملات انکار سرویس و ارسال هرزنامه استفاده میشوند.

افزونه جعلی مرورگر

این افزونهها، افزونههای مخربی هستند که شبیه افزونههای قانونی هستند. آنها اغلب برای سرقت اطلاعات حساس مانند اعتبار ورود به سیستم و شماره کارت اعتباری استفاده میشوند. علاوه بر این، آنها میتوانند قربانیان را به وب سایتهای جعلی هدایت کنند، بدافزار را به رایانه هایشان وارد کنند یا تبلیغات ناخواسته را نمایش دهند.

افزونههای جعلی مرورگر معمولاً از طریق ایمیلهای فیشینگ یا وب سایتهای مخرب توزیع میشوند. برنامههای افزودنی اساساً برای اطلاعات خصوصی مانند عبارات کلیدهای خصوصی و فایلهای Keystore فیشینگ میکنند.

فیشینگ یخی (Ice phishing)

در این شکل از فیشینگ، مهاجم یک تراکنش جعلی را برای قربانی ارسال میکند که به نظر میرسد از یک منبع قانونی باشد. این تراکنش به قربانی نیاز دارد که آن را با کلید خصوصی خود امضا کند.

به عبارت دیگر، قربانی فریب داده میشود تا معاملهای را امضا کند که اختیارات داراییهای خود را به کلاهبردار منتقل میکند. اگر قربانی ادامه دهد، ناآگاهانه مالکیت توکنهای خود را به مهاجم منتقل کرده است.

حمله بدافزار رمزنگاری شده

حمله بدافزار رمزنگاری نوعی بدافزار است که فایلهای قربانی را رمزگذاری میکند و برای رمزگشایی از آنها باج میخواهد. میتواند از طریق ایمیلهای فیشینگ، وب سایتهای مخرب یا افزونههای جعلی مرورگر منتشر شود.

پس از نصب بر روی رایانه قربانی، بدافزار فایلهای او را رمزگذاری میکند و پیام باجگیری را روی صفحه نمایش آنها نشان میدهد.

چگونه از حمله فیشینگ کریپتو جلوگیری کنیم؟

در زیر چند نکته وجود دارد که میتوانید برای جلوگیری از حمله فیشینگ کریپتو رعایت کنید:

-مراقب ایمیلها باشید، بهخصوص اگر حاوی پیوستها یا پیوندها باشند. اگر در مورد ایمیل مطمئن نیستید، مستقیماً با فرستنده اصلی که میشناسید تماس بگیرید تا صحت آن تأیید شود.

-روی پیوندها کلیک نکنید یا پیوستها را از منابعی که به آنها اعتماد ندارید، دانلود نکنید.

-سیستم عامل و نرم افزار خود را به روز نگه دارید.

-از رمزهای عبور قوی استفاده کنید و هرگز از رمزهای عبور یکسان در حسابهای مختلف استفاده نکنید.

-در صورت وجود، احراز هویت دو مرحله ای را فعال کنید.

-اطلاعات شخصی مانند آدرس کیف پول یا کلیدهای خصوصی یا 12 و 24 کلمه سید خود را در اختیار کسی قرار ندهید.

-از یک صرافی ارز دیجیتال و کیف پول معتبر استفاده کنید.

-مراقب وبسایتهایی باشید که مشکوک هستند یا خیلی خوب به نظر نمیرسند. هنگامی که از صحت یک وبسایت مطمئن نیستید، جستجوی وب انجام دهید تا ببینید آیا دیگران آن را جعلی گزارش کردهاند یا خیر.

-افزونههای مرورگر را از منابع غیرقابل اعتماد دانلود نکنید.

-همچنین هر زمان و از هر طریقی پیامهای مشکوک دریافت کردید، وبسایت یا موارد مشابه وعده سودهای کلان و تضمینی دادند و یا حتی بیان نمودند که با واریز مبلغ کم، سودهای کلانی به دست میآورید، حتماً در این موارد به حملات فیشینگ شک کنید و مراقب سرمایههای خود باشید.